Практический SDLC - это управляемый жизненный цикл разработки ПО: от проверки идеи и формулировки требований до планирования, разработки, релиза и поддержки в эксплуатации. Он нужен, чтобы снизить риски, контролировать этапы жизненного цикла ПО и предсказуемо влиять на стоимость разработки ПО через артефакты, роли, метрики и критерии готовности на каждом шаге.

Кратко о жизненном цикле: от идеи до поддержки

- Фиксируйте ценность и допущения до начала разработки: что проверяем и чем измеряем успех.

- Требования описывайте через сценарии использования и приоритизацию, а не через длинные документы.

- Планируйте по инкрементам: архитектура и риски - до коммита, а не после релиза.

- Качество встраивайте в процесс: ревью, тесты, статический анализ, контроль зависимостей.

- Релиз - это повторяемый конвейер CI/CD и обратимый деплой, а не разовая операция.

- Поддержка = мониторинг + управление инцидентами + эволюция продукта через бэклог.

Идея, ценность и проверка гипотезы

Кому подходит. Командам и заказчикам, которые хотят запускать изменения итеративно, иметь прозрачные критерии готовности и управлять рисками до того, как решат заказать разработку ПО в полном объёме.

Когда не стоит начинать. Если нет владельца продукта (кто принимает решения), нет доступа к будущим пользователям/данным и нельзя определить, как измерять ценность (даже качественно).

- Что делать: сформулировать проблему, целевую аудиторию, гипотезы ценности и ограничения (сроки, безопасность, комплаенс).

- Как проверить: есть 1-3 измеримых сигнала успеха (например, конверсия шага, время выполнения сценария, число обращений в поддержку).

- Когда перейти дальше: согласованы критерии "успех/провал" и минимальный объём MVP.

| Элемент | Роли | Входы | Выходы | Мини-метрики |

|---|---|---|---|---|

| Гипотезы и ценность | Product Owner/заказчик, аналитик, тимлид | Контекст бизнеса, обратная связь, ограничения | Problem statement, гипотезы, критерии успеха, черновой scope | Наличие метрик успеха, список допущений, приоритет гипотез |

| MVP-границы | PO, UX, архитектор | Пользовательские сценарии верхнего уровня | Список in/out, прототип (если нужен) | Согласованный "cut line" по функционалу |

Сбор требований, сценарии использования и приоритизация

На этом этапе SDLC важно превратить идею в управляемый бэклог: сценарии, правила, нефункциональные требования и зависимости. Это снижает переработки и делает этапы жизненного цикла ПО проверяемыми.

- Что делать: описать user stories/сценарии, бизнес-правила, данные, интеграции, роли и права доступа.

- Как проверить: каждое требование имеет критерии приемки и понятный источник (кто подтвердил).

- Когда перейти дальше: есть приоритизированный бэклог и определение "готово к разработке" (Definition of Ready).

Что понадобится заранее

- Артефакты: карта процессов/Customer Journey (упрощённо), список сценариев, критерии приемки, черновая модель данных, NFR (производительность, безопасность, доступность).

- Инструменты: трекер задач, место для спецификаций (wiki/репозиторий docs), макеты (по необходимости), репозиторий кода.

- Доступы: к доменным экспертам, к текущим системам/логам (если есть), к тестовым данным/песочницам, к требованиям ИБ/юристов (если актуально).

| Шаг | Роли | Входы | Выходы | Мини-метрики |

|---|---|---|---|---|

| Сценарии использования | Аналитик, PO, UX | Гипотезы, наблюдения, интервью | Набор сценариев + альтернативные ветки | Покрытие ключевых сценариев, устранение "белых пятен" |

| Критерии приемки | Аналитик, QA, PO | User story | Acceptance criteria (Given/When/Then или список) | Доля задач с критериями приемки, число спорных трактовок |

| Приоритизация | PO, тимлид, архитектор | Бэклог, зависимости, риски | Упорядоченный бэклог, MVP-спринт/релиз | Стабильность top-N задач, число блокирующих зависимостей |

Планирование работ, оценка рисков и архитектурные решения

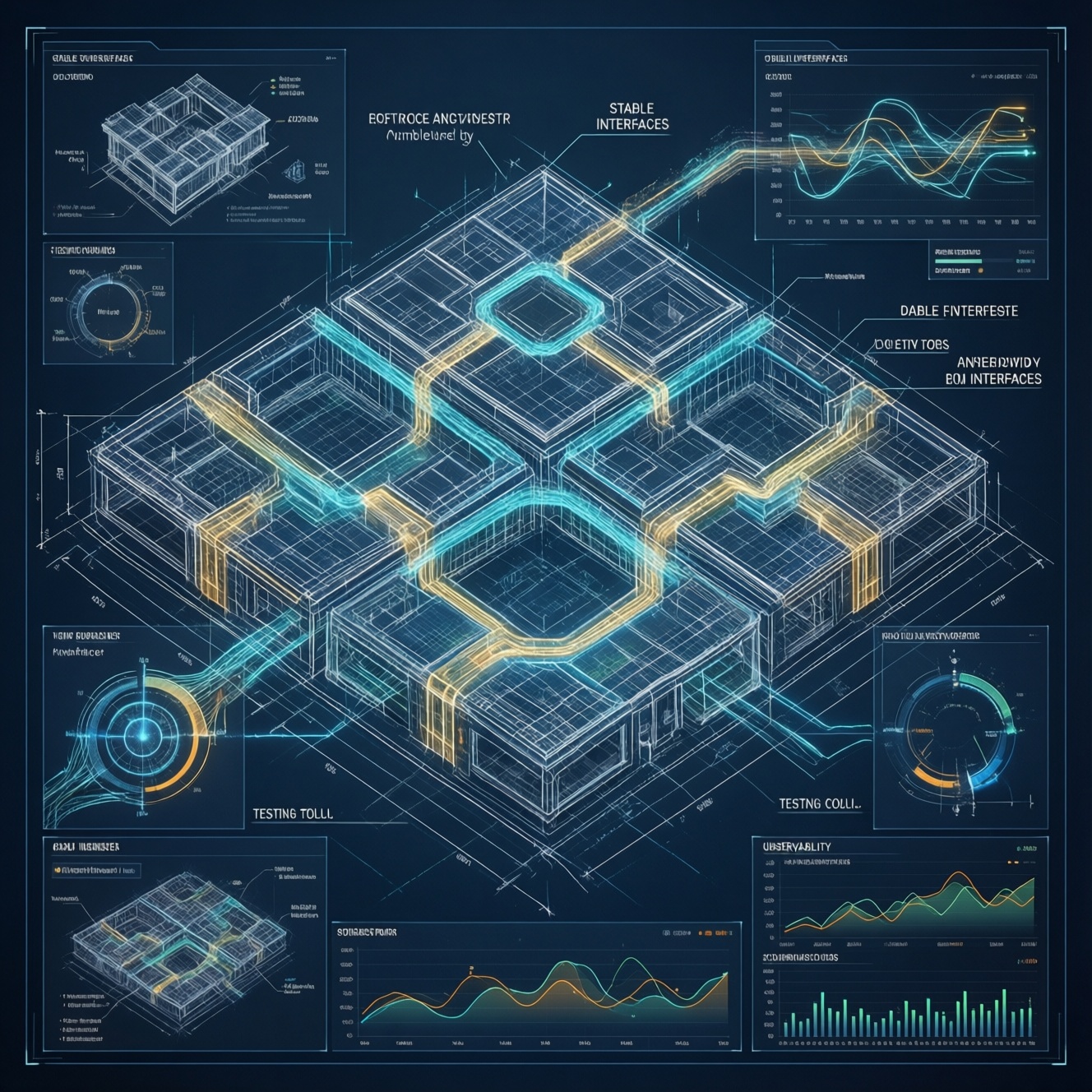

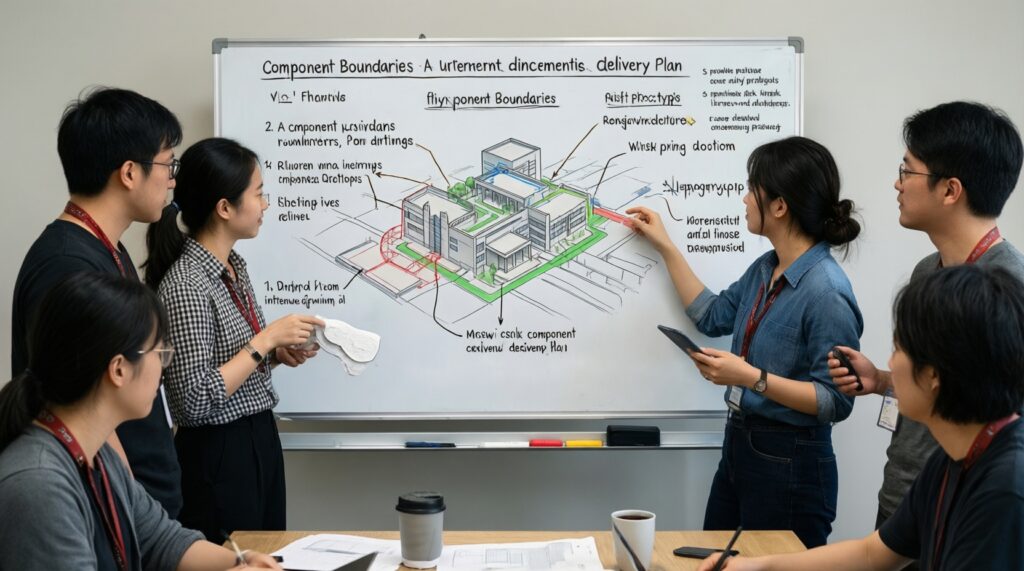

- Что делать: зафиксировать архитектурные подходы, границы компонентов, риски и план поставки инкрементами.

- Как проверить: есть список ключевых решений (ADR) и план проверок рисков (spike/прототип).

- Когда перейти дальше: бэклог готов к разработке, оценки согласованы, риски имеют владельцев и действия.

Мини-чеклист подготовки перед планированием

- Согласованы цели релиза и критерии приемки на уровне продукта.

- Определены ограничения: данные, безопасность, инфраструктура, бюджет/сроки.

- Выбран базовый процесс (Scrum/Kanban) и договорённости команды (DoR/DoD).

- Есть минимальная схема окружений: dev/test/stage/prod и доступы.

- Определён владелец решений по архитектуре и владелец релиза.

-

Зафиксируйте границы системы и контракты интеграций. Опишите контекст (что внутри/снаружи), точки интеграций, форматы данных, SLA ожидания.

- Как проверить: есть список внешних систем и владельцев, понятные схемы обмена.

- Когда дальше: риски по интеграциям оценены, есть план песочниц/заглушек.

-

Примите ключевые архитектурные решения (ADR). Выберите подходы к хранению данных, API, авторизации, логированию, наблюдаемости, развертыванию.

- Как проверить: каждое решение имеет причину, альтернативы и последствия.

- Когда дальше: решения покрывают критические NFR и не конфликтуют друг с другом.

-

Оцените риски и запланируйте проверки (spikes). Вынесите неизвестности в короткие исследовательские задачи: производительность, лицензии, безопасность, миграции.

- Как проверить: у каждого риска есть вероятность/влияние (словесно достаточно) и план снижения.

- Когда дальше: самые опасные риски проверены до массовой разработки.

-

Соберите план поставки и критерии готовности инкрементов. Разбейте работу на релизы/спринты, определите зависимости и "контрольные точки" качества.

- Как проверить: нет критических задач без владельца, определены точки приемки.

- Когда дальше: команда понимает, что именно попадёт в ближайший инкремент.

-

Согласуйте подход к оценке и контролю изменения scope. Договоритесь, как пересчитывать сроки/объем при изменениях, и кто принимает trade-off решения.

- Как проверить: есть понятный процесс change request и правило работы с срочными задачами.

- Когда дальше: участники принимают правила и используют их в трекере.

| Артефакт | Роли | Входы | Выходы | Мини-метрики |

|---|---|---|---|---|

| ADR (Architecture Decision Record) | Архитектор/тимлид, разработчики, DevOps | NFR, ограничения, опыт команды | Документированные решения и последствия | Число "неявных" решений, повторные переделки из-за архитектуры |

| Регистр рисков | PM/PO, тимлид, ИБ (при необходимости) | Неизвестности, зависимости, интеграции | Список рисков + действия + владельцы | Доля рисков с планом, закрытие топ-рисков до релиза |

| План инкрементов | PM, PO, команда | Приоритизированный бэклог | План релизов/спринтов, критерии готовности | Стабильность плана на ближайший инкремент |

Разработка: код, ревью и автоматизированное тестирование

- Что делать: внедрить стандарты кодинга, ревью, тестовую пирамиду и автоматические проверки в CI.

- Как проверить: каждая задача оставляет трассируемый след: коммит(ы) → PR → сборка → тесты → артефакт релиза.

- Когда перейти дальше: сборка зелёная, критерии приемки выполнены, релиз-кандидат воспроизводим.

Чек-лист проверки результата (перед мерджем/интеграцией)

- Изменение связано с задачей в трекере и описывает "зачем", а не только "что".

- PR/merge request проходит ревью по логике, безопасности и поддерживаемости.

- Есть автотесты на критичную логику (unit) и на интеграции (integration/API) по необходимости.

- Статический анализ/линтеры и проверки зависимостей не дают критических предупреждений.

- Обновлены миграции/контракты API и обратная совместимость оценена.

- Добавлены логи/метрики/трейсы для новых веток логики.

- Секреты не попали в репозиторий; конфигурация вынесена в переменные окружения/секрет-хранилище.

| Контроль | Роли | Входы | Выходы | Мини-метрики |

|---|---|---|---|---|

| Code review | Разработчик, ревьюер/тимлид | PR, требования, ADR | Замечания, одобрение, решения по компромиссам | Среднее время ревью, доля PR с доработками по замечаниям |

| Автотесты | Разработчик, QA | Критерии приемки | Набор тестов, отчёт CI | Доля задач с тестами, повторяемость падений |

| Проверки CI | DevOps, команда | Pipeline | Сборочный артефакт, отчёты анализаторов | Процент "красных" сборок, время прохождения pipeline |

Релиз, CI/CD и практика развёртывания в продакшн

- Что делать: сделать релиз повторяемым (CI/CD), управляемым (версии, changelog) и обратимым (rollback/rollforward).

- Как проверить: можно развернуть релиз в чистое окружение по инструкции/пайплайну без ручных "магических" шагов.

- Когда перейти дальше: релиз-кандидат развёрнут на stage, есть план включения фич и наблюдаемость.

Частые ошибки, которые ломают релизы

- Ручные шаги деплоя без фиксации в пайплайне или runbook.

- Нет стратегии миграций БД (backward compatible), из-за чего rollback невозможен.

- Секреты и конфиги смешаны с кодом; разные окружения ведут себя по-разному.

- Отсутствуют feature flags для рискованных изменений и поэтапного включения.

- Не определены критерии "релиз успешен" и "релиз откатываем".

- Нет прогрева кэшей/очередей/индексов, релиз падает на первом трафике.

- Слабая наблюдаемость: релиз поставили, а что сломалось - неизвестно.

| Подход | Когда выбирать | Плюсы | Риски/ограничения |

|---|---|---|---|

| Blue/Green | Нужен быстрый переключаемый релиз с минимальным простоем | Быстрый откат переключением, предсказуемость | Дороже по ресурсам, сложности с состоянием/миграциями |

| Canary | Нужно постепенно раскатывать и измерять эффект на части трафика | Раннее обнаружение проблем, меньше радиус аварии | Нужно хорошее мониторирование и управление маршрутами |

| Rolling update | Стандартный сценарий без сложной маршрутизации | Просто для большинства платформ, экономично | Откат может быть не мгновенным; важно соблюдать совместимость |

| Feature flags | Нужна поставка кода без немедленного включения функционала | Управление рисками, A/B и staged rollout | Нужна дисциплина удаления флагов и контроль матрицы состояний |

Эксплуатация, мониторинг, багфиксинг и эволюция продукта

- Что делать: настроить мониторинг, алертинг, управление инцидентами, процесс багфиксов и плановую эволюцию через бэклог.

- Как проверить: по алерту понятно "что сломалось" и "что делать", есть ответственный и SLA/временные ожидания.

- Когда перейти дальше: поддержка не блокирует развитие: баги, техдолг и фичи конкурируют по прозрачным правилам.

Альтернативы организации поддержки (когда уместны)

- On-call ротация внутри команды. Уместно для продуктовых команд, где важна быстрая обратная связь и владение сервисом end-to-end.

- Выделенная линия поддержки (L1/L2) + эскалация в разработку. Уместно при большом потоке обращений и необходимости фильтровать инциденты.

- SRE/Platform-команда как партнёр разработки. Уместно, когда критичны надежность и стандартизация эксплуатации на многих сервисах.

- Внешняя поддержка по регламенту. Уместно, когда нужно закрыть окно 24/7, но важно жёстко определить границы ответственности и доступы.

| Практика | Роли | Входы | Выходы | Мини-метрики |

|---|---|---|---|---|

| Наблюдаемость (логи/метрики/трейсы) | DevOps/SRE, разработчики | Сервисы, инфраструктура | Дашборды, алерты, runbooks | Доля алертов с runbook, доля "шумных" алертов |

| Инциденты и постмортемы | On-call, тимлид, PO | Алерты, обращения, деградации | Причина, действия, задачи на предотвращение | Время обнаружения/восстановления (внутренне), повторяемость инцидентов |

| Багфиксинг и техдолг | PO, команда | Баг-репорты, диагностика | Патчи, план улучшений, регресс-тесты | Время до исправления критичных дефектов, доля регрессов |

Частые практические вопросы по внедрению SDLC

Как выбрать модель SDLC: Scrum, Kanban или Waterfall?

Выбирайте по характеру неопределенности: при меняющихся требованиях удобнее Kanban/Scrum, при жёстко фиксированном scope и регуляторике - более каскадный процесс. В любом случае сохраняйте артефакты качества (DoD, тесты, релизный процесс).

Где в жизненном цикле разработки ПО лучше фиксировать нефункциональные требования?

Их нужно поднимать на этапе требований и подтверждать архитектурой до разработки. Затем NFR должны быть проверяемы тестами/наблюдаемостью и входить в Definition of Done.

Как на практике контролировать стоимость разработки ПО без микроменеджмента?

Контролируйте не часы, а поток поставки: стабильность приоритетов, готовность задач (DoR), частоту релизов и объем переделок. Чем меньше rework и ручных операций, тем предсказуемее затраты.

Что минимально нужно от заказчика, чтобы команда могла начать работу и не буксовать?

Нужен владелец продукта, доступ к доменным экспертам и согласованный процесс принятия решений. Плюс - критерии успеха и приоритеты, иначе этапы жизненного цикла ПО будут постоянно пересобираться.

Можно ли "перепрыгнуть" этапы жизненного цикла ПО и сразу кодить?

Можно только если цена ошибки низкая и вы сознательно берёте риск. Минимум всё равно нужен: цель, критерии приемки, границы MVP и план проверки самых опасных рисков.

Если хотим заказать разработку ПО у подрядчика, какие артефакты SDLC запросить в договорённостях?

Запросите бэклог с критериями приемки, DoD, план релизов, требования к тестам и CI/CD, формат отчётности и правила изменения scope. Это дешевле, чем спорить о "готовности" после факта.

Какие признаки говорят, что SDLC формально есть, но реально не работает?

Регулярные "пожары" на релизах, много ручных шагов, отсутствие измеримых критериев готовности и повторяющиеся дефекты. Также показатель - решения по архитектуре и приоритетам принимаются постфактум, когда уже поздно.