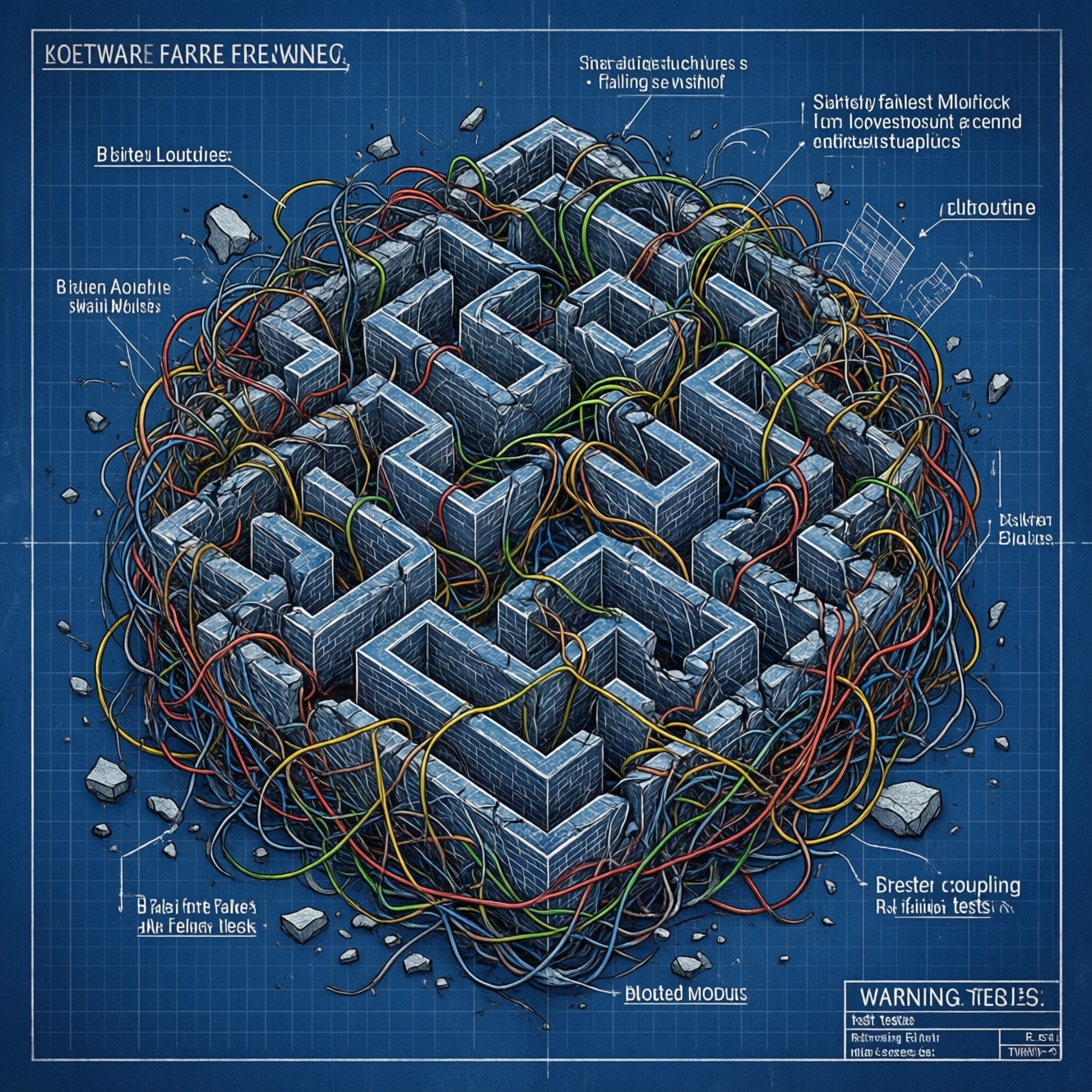

Антипаттерны в архитектуре - это повторяющиеся решения, которые кажутся удобными в моменте, но системно ухудшают изменяемость, надежность и скорость поставки. Раннее распознавание строится на наблюдаемых сигналах: рост связности, деградация тестируемости, раздувание модулей, частые регрессии и конфликты владения. Быстрая профилактика - короткий аудит и целевой рефакторинг архитектуры приложения.

Предупреждающие сигналы архитектурных антипаттернов

- Любое "маленькое" изменение тянет цепочку правок по нескольким модулям или сервисам.

- Тесты становятся дорогими: сложно поднять окружение, много моков, "магические" фикстуры.

- Сборка и деплой замедляются из‑за плотных зависимостей и общей базы/общих библиотек.

- Границы ответственности размыты: одинаковая бизнес-логика дублируется или "живет" в случайных местах.

- Масштабирование решают костылями: кэш "для всего", реплики БД "на удачу", очереди без контракта.

- Команда спорит не о дизайне, а о полномочиях: кто может менять ядро, кто утверждает интерфейсы.

Избыточная связность и жесткие зависимости: как распознать на ранней стадии

Избыточная связность - это ситуация, когда модули (или сервисы) знают слишком много друг о друге и вынуждены меняться синхронно. Жесткие зависимости проявляются как прямые импорты доменных сущностей "чужого" контекста, общие таблицы/схемы, сквозные транзакции, а также общий "утилитный" слой, в котором оказывается половина логики.

Граница понятия важна: сама по себе зависимость не зло. Проблема начинается, когда зависимость делает модуль неавтономным: нельзя протестировать/задеплоить/эволюционировать его без каскадных изменений в соседях, а интерфейсы превращаются в "дыру", через которую протаскивают внутренние детали.

Ранние признаки:

- В PR на одну фичу регулярно затрагиваются 4+ пакета/репозитория "вокруг".

- Команда боится менять публичные DTO/события, потому что "сломаем неизвестно кого".

- В интеграционных тестах приходится поднимать "почти прод", иначе ничего не работает.

Проверка за 30 минут: выберите одну типовую бизнес-операцию и постройте граф зависимостей по коду (imports/DI) и по данным (таблицы/топики). Если слой домена тянет инфраструктуру или контекст "протекает" через DTO - это кандидат на устранение антипаттерна.

Рост технического долга: метрики, которые подают знаком бедствия

Технический долг в архитектуре - это не "плохой код", а накопленные решения, из‑за которых стоимость изменений растет нелинейно. Механика проста: каждое новое исключение/обходной путь расширяет поверхность поведения, увеличивает число неявных контрактов и превращает систему в набор правил "которые знают только старожилы".

- Частые регрессии в одних и тех же местах. Признак: исправление бага ломает соседний сценарий. Проверка: посмотрите последние инциденты/баги и выделите "горячие файлы/модули".

- Переусложнение релизного цикла. Признак: растет доля ручных шагов, "особых" миграций, фича‑флагов без жизненного цикла. Проверка: пройдите пайплайн как по инструкции и отметьте ручные остановки.

- Снижение полезности тестов. Признак: тесты либо падают "флаппи", либо их нельзя писать без тяжелого стенда. Проверка: попробуйте добавить один unit‑тест к новой логике без поднятия внешних сервисов.

- Растущая цена небольших изменений. Признак: "поменять поле" требует недели согласований и миграций во многих местах. Проверка: возьмите 3 последних "малых" задачи и разберите, где ушло время.

- Шаблон "временное стало постоянным". Признак: костыль никогда не удаляется и обрастает зависимостями. Проверка: найдите фича‑флаги/обходы старше одного релиза и спросите, почему они живы.

Если нужен внешний взгляд, формулируйте запрос как консультация по архитектуре программного обеспечения с четкими симптомами (что медленно/ломко) и артефактами (диаграммы, ADR, CI/CD, список инцидентов). Это ускоряет диагностику и снижает риск "лечить не то".

"Большой монолит" в зачатке: признаки накопления монолитной сложности

Проблема не в монолите как форме, а в монолитной сложности: когда в одном месте концентрируются разные контексты, и эволюция превращается в постоянные компромиссы. Типичные сценарии, где это проявляется раньше всего:

- Единая "супер‑БД" для всего продукта. Признак: новые фичи требуют правок в общих таблицах, а не в локальной модели. Проверка: проследите, сколько команд/модулей пишет в одни и те же таблицы.

- Общий слой доменной модели без границ. Признак: сущности используются повсюду, появляются циклические зависимости. Проверка: найдите классы/пакеты, которые импортируются "везде".

- Единый контроллер/обработчик "на все случаи". Признак: длинные цепочки if/else по типам операций/каналам. Проверка: измерьте количество ветвлений и условной логики в ключевых обработчиках.

- Командный "бутылочный горлышко". Признак: 1-2 человека "знают ядро" и постоянно блокируют изменения. Проверка: посмотрите, у кого в ревью/мержах максимальная концентрация.

Практика предотвращения: зафиксируйте границы контекстов (хотя бы на уровне пакетов и контрактов) и запретите прямой доступ к внутренним структурам через правила зависимостей/линтеры и код-ревью.

Сглаживание границ модулей и смешение ответственности: последствия и индикаторы

Смешение ответственности возникает, когда модуль одновременно решает бизнес‑правила, инфраструктуру, интеграции и представление. "Сглаживание границ" - когда ради скорости начинают обходить контракты: лезут в чужие таблицы, дергают внутренние методы, копируют куски логики.

Что это дает краткосрочно

- Быстрее прототипировать: меньше согласований интерфейсов, можно "просто взять данные".

- Меньше видимой бюрократии: один PR "закрывает все" от UI до БД.

Чем это ограничивает систему

- Падает предсказуемость изменений. Признак: невозможно оценить задачу без просмотра половины репозитория. Проверка: попросите двух разработчиков независимо оценить одну задачу - сильный разброс часто сигнализирует о размытых границах.

- Растет дублирование и расхождение правил. Признак: одно правило валидации реализовано в 2-3 местах по-разному. Проверка: найдите повторяющиеся проверки/формулы в коде и сравните.

- Усложняется "аудит архитектуры приложения". Признак: диаграммы не совпадают с реальностью уже через спринт. Проверка: сопоставьте фактические зависимости (по сборке/импортам) с заявленной модульной схемой.

Быстрое предотвращение: заведите явные контракты (API/события/порты) и правило: "в чужой контекст - только через контракт", иначе любое ускорение превращается в долг.

Ошибочные допущения при масштабировании: что выдают первые сбои

Антипаттерны в программной архитектуре часто стартуют с неверных предположений о нагрузке, консистентности и отказах. Первые сбои показывают, что масштабирование "склеено" из мифов и точечных оптимизаций.

- Миф: кэш решит производительность "везде". Признак: кэш без стратегии инвалидирования начинает возвращать устаревшие данные. Проверка: перечислите события, при которых данные должны стать невалидными; если ответ размытый - кэш добавляет риск.

- Миф: можно "просто добавить реплики БД". Признак: чтения уходят на реплики, а бизнес-логика не готова к репликационной задержке. Проверка: найдите места, где после записи ожидают "сразу видеть" результат в чтении.

- Миф: очереди автоматически дают надежность. Признак: нет идемпотентности, нет дедупликации, ретраи создают лавину. Проверка: проверьте, что обработчики безопасно переживают повтор сообщения.

- Миф: распределенная система ведет себя как локальная. Признак: синхронные цепочки вызовов растут, а таймауты/отказы не проектируются. Проверка: нарисуйте критический путь запроса и отметьте, где нет таймаута/сircuit breaker.

Превентивное действие: документируйте SLO/ожидания по консистентности и отказам для ключевых операций и проверяйте дизайн на "режим деградации", а не только на happy path.

Организационные причины антипаттернов: процессы, коммуникация и права принятия решений

Частые антипаттерны архитектуры закрепляются не потому, что команда не знает "как правильно", а потому что система принятия решений поощряет локальные оптимумы. Когда нет владельцев контрактов, архитектурных принципов и времени на согласование границ, люди выбирают самый короткий путь - прямые зависимости и обходы.

Мини-кейс: команда А добавляет фичу и, чтобы не ждать изменения API команды B, читает данные напрямую из общей БД. Через пару спринтов команда B меняет схему, и у команды A начинаются "случайные" падения в проде. Возникает срочный фикс, который добавляет еще один обход, и круг замыкается.

# было (обход границ контекста)

orders = db.query("SELECT * FROM billing_invoices WHERE user_id = ?", userId)

status = deriveOrderStatus(orders)

# стало (контракт и ответственность у владельца домена)

invoiceSummary = billingApi.getInvoiceSummary(userId) # версионируемый контракт

status = mapToOrderStatus(invoiceSummary)Проверка в процессе: пройдите путь одной фичи от постановки до релиза и отметьте, где решения "продавили" из‑за сроков. Если обходы становятся нормой, нужен регулярный формат: архитектурные ревью/ADR и легковесный аудит архитектуры приложения раз в несколько спринтов.

Сводная диагностика: признак - как измерять - срочность исправления

| Признак | Как быстро измерять | Срочность исправления |

|---|---|---|

| Каскадные изменения при малой задаче | Посчитать затронутые модули/сервисы в 3 последних PR; проверить наличие циклических зависимостей | Высокая (ломает скорость поставки) |

| Невозможность дешево тестировать модуль | Попробовать написать unit‑тест без поднятия внешних зависимостей; оценить число моков/фикстур | Высокая (ведет к регрессиям) |

| Размытые границы ответственности | Сверить фактический граф импортов/зависимостей с заявленными модулями; найти дубли бизнес-правил | Средняя → высокая (копится как долг) |

| Синхронные цепочки вызовов без отказоустойчивости | Нарисовать критический путь; отметить таймауты, ретраи, circuit breaker, деградацию | Высокая (риск инцидентов) |

| Бутылочные горлышки по владению и ревью | Кто чаще всего мержит/апрувит изменения в ядре; сколько задач стоит в ожидании согласования | Средняя (вскоре станет высокой) |

Быстрый чек-лист для экспресс-проверки перед тем, как проблема станет дорогой

- Могу ли я изменить одну бизнес-операцию, не трогая чужие внутренности (таблицы/классы/непубличные API)?

- Могу ли я протестировать ключевую логику модуля локально без "поднятия всего мира"?

- Есть ли у каждого важного интеграционного контракта владелец, версия и правила изменений?

- Нарисован ли критический путь запроса и предусмотрено ли поведение при таймаутах/частичных отказах?

- Запланирован ли рефакторинг архитектуры приложения как работа в бэклоге, а не как "когда-нибудь"?

Короткие разъяснения по спорным моментам

Монолит - это всегда антипаттерн?

Нет. Антипаттерном становится не монолит, а монолитная сложность: размытые границы, общие данные без владельца и невозможность безопасно менять части системы.

Как отличить "нормальную" зависимость от жесткой?

Нормальная зависимость скрыта за контрактом и допускает эволюцию. Жесткая вынуждает менять потребителя при каждом внутреннем изменении поставщика и тянет детали реализации наружу.

Можно ли выявить антипаттерны без метрик и инструментов?

Да: по повторяющимся симптомам в PR, инцидентах и сложности тестирования. Но даже простой граф зависимостей и список "горячих модулей" ускоряют аудит архитектуры приложения.

Когда нужна консультация по архитектуре программного обеспечения, а не внутренний разбор?

Когда команда не может договориться о границах, а изменения продолжают дорожать. Внешний разбор полезен, если есть артефакты: диаграммы, ADR, CI/CD, инциденты и примеры задач.

Что делать первым: переписывать на микросервисы или чинить модульность?

Сначала чините границы и контракты внутри текущей системы. Иначе микросервисы размножат те же антипаттерны в программной архитектуре, но с сетевыми отказами сверху.

Рефакторинг архитектуры приложения - это большой проект?

Не обязательно: часто эффективнее серия небольших шагов - выделение контрактов, вынос зависимости, декомпозиция "горячих" модулей. Важно фиксировать цель и критерии готовности.

Как не превратить "контракты" в бюрократию?

Держите контракты минимальными и версионируемыми, а решения - в коротких ADR. Если согласование дольше реализации, вероятно, границы выбраны неудачно.