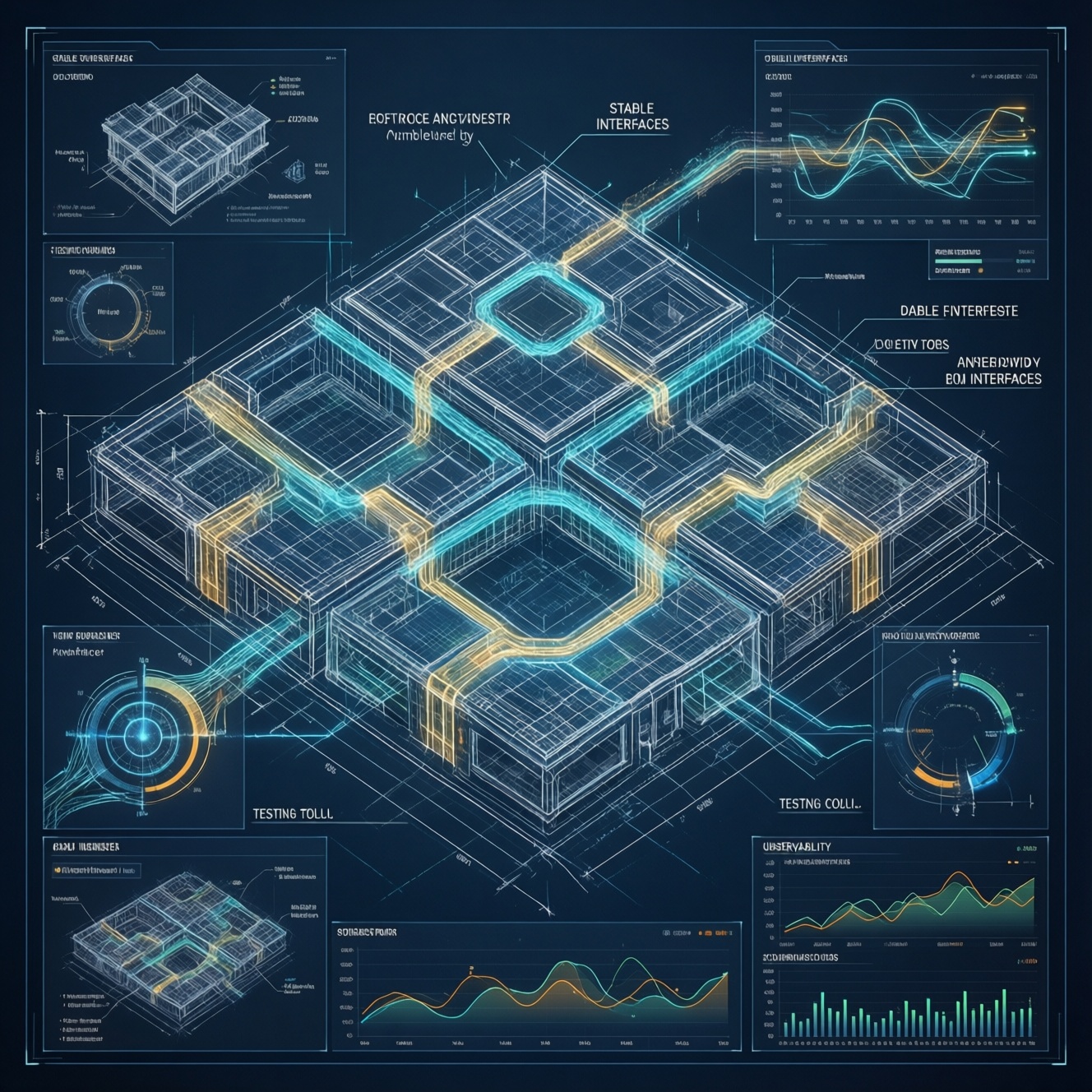

Хорошая архитектура - это набор осознанных границ, контрактов и практик доставки, которые позволяют изменять систему без каскада поломок. Для поддерживаемости важны: модульность, стабильные API, управляемые данные, тестируемость и наблюдаемость. Ниже - практичная инструкция по проектированию архитектуры программного обеспечения, ориентированная на безопасные изменения и быстрые выигрыши.

Стратегические акценты проектирования

- Стройте систему вокруг бизнес-возможностей и сценариев изменений, а не вокруг фреймворка.

- Фиксируйте границы модулей и правила зависимостей до начала активной разработки.

- Делайте контракты API версионируемыми и наблюдаемыми; совместимость - сознательное решение.

- Управляйте данными как продуктом: схемы, миграции, согласованность и права доступа.

- Встраивайте тесты, CI/CD и мониторинг в архитектуру, а не добавляйте постфактум.

- Планируйте эволюцию: регулярный рефакторинг, контроль деградации и техдолга.

Основные принципы поддерживаемой архитектуры

Кому подходит: командам, у которых растёт кодовая база, увеличивается число интеграций, появляется параллельная работа нескольких разработчиков и требуется предсказуемая скорость изменений. Это полезно, если вы строите внутреннюю платформу, продуктовый бэкенд, набор сервисов или сложный фронтенд с доменными модулями.

Когда не стоит усложнять: короткие прототипы, одноразовые скрипты, проекты с известным сроком жизни и минимальным количеством изменений. В таких случаях достаточно лёгкой модульности, договорённостей по стилю кода и минимальной автоматизации, а полноценное "архитектура программного обеспечения обучение" для команды можно запланировать позже.

Ясные границы: модульность и инкапсуляция

Чтобы границы не остались на словах, заранее подготовьте минимальный набор входных данных и доступов.

- Требования: список ключевых пользовательских сценариев, нефункциональные требования (доступность, задержки, безопасность), ожидаемые направления роста.

- Доступы: репозиторий, конфигурация окружений, схема данных/дамп, список внешних интеграций, права на чтение логов/метрик (или хотя бы лог-агрегатор).

- Инструменты: статический анализ зависимостей (хотя бы граф импортов), линтеры/форматтер, средство для ADR (Architecture Decision Records) в репозитории.

- Артефакты: карта домена (bounded contexts), список модулей с владельцами, правила "что кому можно импортировать/вызывать".

Если вы проводите аудит архитектуры программного обеспечения, эти же пункты станут стартовым чек-листом входа: без них оценка быстро превращается в субъективные впечатления.

Контракты и API: согласованность и обратная совместимость

-

Зафиксируйте границу и тип контракта. Определите, что именно является контрактом: HTTP/JSON, gRPC, события, библиотека, CLI. Пропишите владельца и потребителей, чтобы изменения были управляемыми.

- Практика: на каждую границу - короткий документ в репозитории (описание, SLA ожиданий, примеры).

-

Опишите API как продукт. Задайте единый стиль именования, коды ошибок, пагинацию, идемпотентность, таймауты и ретраи. Это снижает стоимость сопровождения и упрощает обучение новых людей (в том числе если вы проходите курс по software architecture и внедряете единые стандарты).

- Практика: спецификация (например, OpenAPI/AsyncAPI) рядом с кодом и тестами.

-

Включите совместимость по умолчанию. Делайте изменения так, чтобы старые клиенты продолжали работать: добавляйте поля вместо переименований, не меняйте смысл без версии, расширяйте enum осторожно.

- Правило: "удаление" - только после периода депрекации и измерения реального использования.

-

Проверьте контракт тестами потребителей. Добавьте contract tests или consumer-driven contracts, чтобы ловить разрывы до релиза. Это безопасный способ менять систему без внезапных регрессий.

- Минимум: набор тестов на критические сценарии и коды ошибок.

-

Сделайте изменения наблюдаемыми. Логируйте версию API/контракта, добавьте метрики ошибок по типам и разрезам клиентов, заведите дашборд "ошибки после релиза".

- Практика: correlation-id/trace-id на границах, чтобы находить корень инцидента.

- Формализуйте процесс изменения. Введите лёгкий RFC/ADR-процесс: что меняется, зачем, риски, план миграции, критерии отката. На этом шаге обычно и нужна консультация по архитектуре программного обеспечения, если нет внутреннего архитектурного ревью.

Быстрый режим

- Определите 3-5 ключевых границ и назначьте владельцев.

- Зафиксируйте формат контрактов и общий стиль ошибок/таймаутов.

- Запретите breaking changes без версии и периода депрекации.

- Добавьте минимальные contract tests на критические сценарии.

- Включите метрики ошибок по клиентам и версионирование в логах.

Управление данными: модели, миграции и согласованность

Проверьте результат по чек-листу: он помогает убедиться, что изменения данных не "размажутся" по коду и не сломают релизы.

- Есть единый источник истины для каждой сущности (владелец данных и место записи).

- Миграции обратимы или для них определён безопасный план отката.

- Изменения схемы сделаны в стиле expand/contract: сначала расширение, затем переключение кода, затем очистка.

- Определён уровень согласованности (strong/eventual) для ключевых сценариев, и он отражён в API/UX.

- Индексы и ограничения соответствуют инвариантам домена (уникальность, внешние ключи или их замены).

- Права доступа к данным (включая PII) зафиксированы: кто читает, кто пишет, где маскирование.

- Есть тесты/проверки на миграции в CI (прогон на пустой базе и на базе с данными).

- Определена стратегия бэкапа/восстановления и минимальная процедура проверки восстановления.

Автотесты, CI/CD и наблюдаемость как часть архитектуры

- Ставить ставку только на end-to-end тесты: они дорогие и плохо локализуют причину; нужны уровни (unit/contract/integration).

- Отсутствие "сторожевых" тестов на границах модулей: без них растут неявные зависимости.

- CI не воспроизводим: разные версии инструментов, секреты в ручных шагах, окружение "как получится".

- Деплой без стратегии отката: нет feature flags, нет canary/blue-green, нет быстрых rollback-процедур.

- Логи без контекста: нет request-id/trace-id, нет идентификатора пользователя/клиента (в безопасном виде), нет версии сборки.

- Метрики только "системные", без продуктовых сигналов: нет SLI по ключевым операциям и типам ошибок.

- Наблюдаемость добавляют после инцидента: в итоге не видно, где ломается контракт или деградирует база.

- Нет регулярного ревью архитектурных решений: накапливается хаос, и следующий аудит архитектуры программного обеспечения превращается в разбор завалов.

Эволюция кода: рефакторинг, деградация и технический долг

Если менять "в лоб" рискованно, используйте один из подходов ниже - выбирайте по уровню риска и доступному времени.

- Strangler Fig (обвязка вокруг легаси): уместно, когда легаси нельзя остановить, но можно постепенно перехватывать маршруты/вызовы и переносить функциональность.

- Модульный монолит вместо микросервисов: уместно, когда команда небольшая, но нужна дисциплина границ; получаете управляемую структуру без распределённой сложности.

- Anti-corruption layer (ACL): уместно, когда внешний провайдер/старый модуль имеет неудобную модель; ACL защищает домен и снижает связанность.

- Архитектурные "пилоты": уместно, когда нет уверенности; внедряйте паттерн на одном потоке изменений, измеряйте эффекты и только затем масштабируйте (часто помогает даже без отдельного курса по software architecture).

Разбор типичных затруднений с готовыми решениями

Как понять, что пора пересматривать архитектуру, а не просто "подчистить код"?

Если любое изменение затрагивает много модулей, релизы стали непредсказуемыми, а дефекты всплывают на интеграциях, значит проблема на уровне границ и контрактов. Начинайте с проектирования архитектуры программного обеспечения вокруг ключевых потоков и точек изменений.

Мы хотим микросервисы, но боимся усложнения. С чего начать безопасно?

Начните с модульного монолита и жёстких правил зависимостей, затем выделяйте сервисы только там, где есть независимая эволюция и отдельные нагрузочные профили. Это снижает риск распределённых транзакций и хаоса в наблюдаемости.

Как внедрить обратную совместимость API, если уже есть клиенты?

Вводите депрекацию: сначала расширяйте контракт, затем переключайте клиентов, потом удаляйте. Добавьте метрики использования старых полей/эндпоинтов, иначе вы не поймёте, когда можно чистить.

Что делать, если данные "размазаны" по сервисам и никто не владеет моделью?

Назначьте владельца на каждую сущность и определите систему записи (system of record). Затем вводите ACL/события, чтобы потребители читали данные без прямого доступа к чужой базе.

Какую минимальную автоматизацию поставить, чтобы архитектура не деградировала?

Минимум: линтеры, проверка миграций в CI, contract tests на границах и базовые метрики ошибок по операциям. Это быстрее и практичнее, чем пытаться закрыть всё end-to-end тестами.

Когда стоит звать внешнюю помощь и что просить на входе?

Когда команда спорит о направлениях, а риски релиза высоки, берите консультацию по архитектуре программного обеспечения с конкретным ожидаемым результатом: карта границ, список контрактов, план миграций и критерии готовности. Хороший формат - короткий аудит архитектуры программного обеспечения с фокусом на 2-3 критичных потока.

Как организовать обучение команды, чтобы это не осталось теорией?

Лучше сочетать архитектура программного обеспечения обучение с внедрением стандартов в текущем репозитории: ADR, правила зависимостей, шаблоны API и тесты контрактов. Если берёте курс по software architecture, закрепляйте каждую тему небольшим изменением в проекте.