В 2026 тренды разработки ПО смещаются от "впечатляющих демо" к управляемой инженерии: ИИ становится помощником внутри SDLC, архитектуры дробятся на платформенные слои, а облако оптимизируют под стоимость и риск. Реально меняют индустрию практики, которые улучшают безопасность, качество и предсказуемость поставки; хайп - обещания "код без разработчиков" и "магическая экономия".

Суть изменений: что принципиально меняется в 2026

- ИИ встроен в процесс: ценность дают сценарии с контролем качества (review, тесты, миграции), а не генерация "с нуля".

- Платформенный подход: внутренние платформы и стандарты (шаблоны сервисов, policy-as-code) ускоряют delivery без хаоса.

- Сдвиг в облаке: оптимизация расходов и рисков (FinOps + безопасность) важнее "всё в Kubernetes".

- Инженерия соответствия: аудит, SBoM/зависимости, контроль данных и цепочки поставок становятся обязательной частью релизов.

- Команды меняют роль: больше ответственности за продукт и эксплуатацию, меньше ручных передач между отделами.

- Экономика решений: выигрывает то, что уменьшает переделки и простои; проигрывают модные внедрения без измеримых критериев.

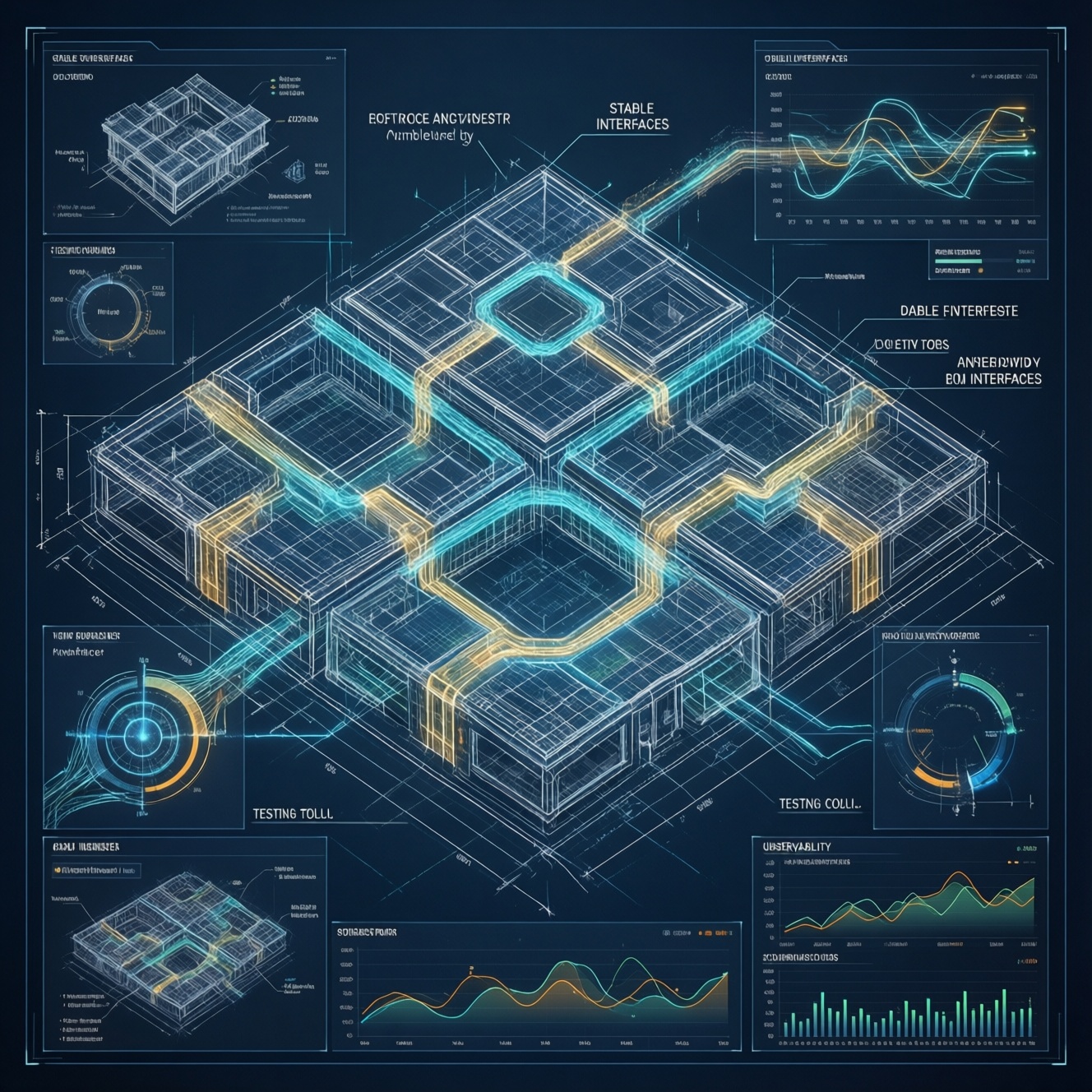

Архитектуры и платформы: куда уходит разработка и почему это важно

Под "тренды разработки программного обеспечения 2026" в архитектуре обычно попадают не новые паттерны, а изменение границ ответственности: архитектура всё чаще оформляется как набор правил и платформенных сервисов, чтобы команды выпускали функциональность быстрее и безопаснее.

Практически это означает: меньше уникальных "ручных" решений в каждом проекте и больше повторного использования (шаблоны сервисов, единые библиотеки, стандартные пайплайны, единые политики доступа). Важно понимать границы: платформенный подход не отменяет архитектурных решений, он ограничивает вариативность, чтобы снизить риски и стоимость изменений.

Ограничение и риск: при чрезмерной централизации платформа превращается в "бутылочное горлышко", а команды начинают обходить правила, создавая теневую инфраструктуру.

Чек-лист: безопасные шаги по архитектуре

- Зафиксируйте минимальный набор стандартов (логирование, трассировка, авторизация, секреты) и не расширяйте его без явной выгоды.

- Дайте командам опции (2-3 поддерживаемых стека), а не "единственно верный" стек для всего.

- Определите критерии, когда допустимы исключения (SLA, регуляторика, latency), и оформляйте их через review.

- Встроите архитектурные решения в CI/CD (policy-as-code), чтобы контроль был автоматическим, а не ручным.

ИИ-инструменты разработки: рабочие кейсы и пустые обещания

"Разработка ПО с ИИ 2026" на практике - это не замена инженера, а ускорение типовых операций при условии контроля: ИИ предлагает варианты, а система качества (тесты, линтеры, review, политики безопасности) отсекает ошибки и рискованные изменения.

- Генерация кода по контексту репозитория: ускоряет шаблонные участки, но требует ограничений на доступ к секретам и приватным данным.

- Автодополнение тестов: полезно для расширения покрытия на уровне модульных/контрактных тестов; опасно, если тесты "подгоняются" под реализацию.

- Суммаризация PR и changelog: снижает стоимость ревью и повышает прозрачность изменений.

- Поиск причин инцидентов по логам/трейсам: работает, когда наблюдаемость стандартизирована и данные не "шумные".

- Миграции и рефакторинг: помогает при обновлении зависимостей и API, но требуются регрессионные тесты и staged rollout.

- Проверки безопасности: подсказки по уязвимостям/конфигурациям полезны, если связаны с реальными правилами и SBoM.

Чек-лист: ограничения и безопасные шаги по ИИ

- Запретите включение секретов и клиентских данных в промпты; используйте маскирование и DLP-политики.

- Отделите "помощь" от "автокоммита": изменения от ИИ проходят тот же CI и review, что и ручные.

- Ограничьте контекст: минимально необходимый доступ к репозиториям и тикетам, журналирование запросов.

- Измеряйте эффект через снижение lead time/дефектов, а не через "строки кода".

Инфраструктура и облако: оптимизация затрат и новые риски

В 2026 облачные практики чаще обсуждают через призму стоимости владения и управляемого риска. Это напрямую влияет на решения, когда бизнес хочет "услуги разработки ПО для бизнеса" с понятным SLA и прогнозируемым бюджетом, а не набор разрозненных ресурсов.

- Рационализация Kubernetes: остаётся там, где есть реальная потребность в изоляции и масштабировании; для остального выигрывают managed-сервисы.

- FinOps в релизном цикле: cost-алерты и бюджеты на окружения, контроль тегирования, лимиты на временные стенды.

- Управление секретами и ротация ключей как стандарт пайплайна, а не отдельный "процесс безопасности".

- Наблюдаемость по умолчанию: единые метрики/логи/трейсы, чтобы инциденты не превращались в поиски "на глаз".

- Гибрид/мультиоблако по необходимости: не как лозунг, а как ответ на требования по данным, доступности или контрактным ограничениям.

Чек-лист: безопасные шаги по облаку

- Введите обязательные политики: теги, лимиты, запрет публичных бакетов/открытых портов без исключения.

- Согласуйте модель ответственности: кто владеет SLA, инцидентами, патчингом и стоимостью.

- Сделайте "золотые" шаблоны инфраструктуры (IaC) и запретите ручные изменения в проде.

- Проверьте план выхода: бэкапы, восстановление, перенос данных, независимость от конкретных сервисов.

Процессы и команды: реальные сдвиги в подходах к доставке ПО

Процессные тренды в 2026 - это попытка сделать поставку ПО более предсказуемой: меньше героизма, больше управляемых ограничений. Это особенно критично, когда бизнес хочет заказать разработку программного обеспечения и ожидает понятных правил: что считается готовым, как принимается качество, как контролируются изменения.

Плюсы, которые действительно проявляются

- Shift-left качества: проверки (тесты, линтеры, SCA, политики) запускаются раньше, уменьшая стоимость переделок.

- Trunk-based и маленькие PR: быстрее обратная связь, меньше конфликтов и "больших релизных сюрпризов".

- Платформенные команды: продуктовые команды меньше отвлекаются на инфраструктурную рутину.

- RACI на инциденты: быстрее восстановление и меньше повторов благодаря постмортемам и экшенам.

Ограничения и где чаще ошибаются

- Формальный Agile без инженерных практик: церемонии есть, качество и скорость не растут.

- Неподготовленный DevOps: ответственность за эксплуатацию перекладывают на команду без инструментов и полномочий.

- Переизбыток метрик: измеряют всё подряд, не связывая с решениями и результатами.

- Нечёткая зона принятия: "готово" не определено, критерии качества плавают от релиза к релизу.

Чек-лист: безопасные шаги по процессу

- Определите DoR/DoD и встроьте их в пайплайн (quality gates), чтобы правила были исполнимы.

- Ограничьте размер изменений: лимиты на PR, обязательные тесты, staged rollout.

- Закрепите ответственность за продукт в инцидентах, но обеспечьте доступ к логам, алертам и правам.

- Оставьте 3-5 ключевых метрик, которые реально используются при управлении (lead time, частота релизов, MTTR, дефекты).

Качество, безопасность и соответствие: где возвращается инвестирование

В 2026 безопасность и качество всё чаще рассматривают как способ уменьшить стоимость изменений и простоев. Ошибки обычно возникают не из-за отсутствия инструментов, а из-за отсутствия правил и дисциплины их применения в цепочке поставки.

- Миф: "ИИ сам пишет безопасный код". Ошибка: доверять генерации без SAST/SCA, секрет-сканинга и review.

- Миф: "достаточно пен-теста перед релизом". Ошибка: поздняя проверка не ловит системные дефекты процесса и зависимостей.

- Миф: "SBoM - бюрократия". Ошибка: без прозрачности зависимостей сложно управлять уязвимостями и лицензиями.

- Миф: "секреты можно держать в переменных окружения и чатах". Ошибка: утечки и отсутствие ротации.

- Миф: "соответствие = документы". Ошибка: отсутствие технических контролей (policy-as-code, аудит логов, контроль доступа).

Чек-лист: безопасные шаги по качеству и security

- Подключите SAST/SCA/secret scanning в CI и блокируйте релиз по критичным правилам.

- Включите управление зависимостями: обновления по расписанию, контроль лицензий, фиксация версий.

- Стандартизируйте аудит: кто и когда менял доступы, конфигурации, инфраструктуру.

- Делайте упражнения восстановления: бэкапы, DR-процедуры, проверка RTO/RPO на практике (без "бумажного" оптимизма).

Экономика трендов: что действительно повышает выручку, а что съедает бюджет

Экономический смысл трендов в 2026 - снизить стоимость изменений и риски простоя. Это напрямую влияет на выбор, делать ли проект внутри или подключать подрядчика: когда нужны прогнозируемые сроки и контролируемое качество, "аутсорсинг разработки ПО цены" сравнивают не только по ставке, но и по зрелости процесса (CI/CD, тесты, безопасность, наблюдаемость).

| Тренд/практика | Реально (когда работает) | Хайп (когда разочарует) | Безопасный следующий шаг |

|---|---|---|---|

| ИИ-ассистенты в IDE и в PR | Ускоряют рутину при строгом CI, тестах и ревью | Автогенерация "под ключ" без контроля качества и данных | Ограничить доступ, включить журналирование, запретить автокоммиты, ввести quality gates |

| Платформенная команда/IDP | Снижает вариативность и ускоряет старт новых сервисов | Монолитная платформа, которая тормозит изменения и диктует стек | Определить каталог шаблонов, SLA платформы, процесс исключений |

| Kubernetes "везде" | Оправдан для сложных микросервисов и требований к масштабированию | Повышает сложность, если нужен просто веб-API и фоновые задачи | Сначала выбрать managed-сервисы, K8s - по обоснованию |

| Shift-left security | Уменьшает переделки и риск инцидентов через автоматические проверки | "Отчёты ради отчётов" без блокирующих правил и исправлений | Сформировать политики, подключить сканеры в CI, назначить владельцев устранения |

| Аутсорсинг/подрядчик | Даёт скорость и экспертизу при прозрачных критериях приёмки | Выбор по минимальной ставке без процесса качества и ответственности | Закрепить DoD, требования к тестам/безопасности, формат отчётности и RACI |

Мини-кейс для оценки "реально vs хайп" перед внедрением: вы планируете подключить ИИ в разработку и одновременно пересобрать пайплайн. Безопасный способ - сначала задать критерии, потом автоматизировать.

// Пример критериев "можно выпускать" (псевдокод)

release_allowed =

tests.pass &&

security.sast_ok &&

security.deps_ok &&

secrets.none_detected &&

change.size <= threshold &&

rollout.has_canary &&

observability.dashboards_readyЧек-лист: как не потерять бюджет на моде

- Опишите цель внедрения как измеримый эффект (снижение дефектов/времени релиза), а не "использовать ИИ".

- Закрепите минимальные инженерные требования к любому проекту/подрядчику (CI, тесты, security gates, наблюдаемость).

- Проведите пилот на одном сервисе/команде и фиксируйте, что ухудшилось (ложные срабатывания, рост инцидентов).

- Сравнивайте варианты по TCO и рискам, а не по ставке: это критично при выборе, где "заказать разработку программного обеспечения".

Практические уточнения и быстрые ответы по сомнительным трендам

Можно ли в 2026 строить продукт без собственной команды, только на ИИ?

Для прототипов - частично, для продакшена - нет: без инженерных практик контроля качества и безопасности риски и стоимость поддержки быстро растут.

Что считать "нормой" для разработки ПО с ИИ 2026 в корпоративных проектах?

Норма - ассистирование в IDE/ревью/тестах при ограниченном доступе к данным, обязательном CI и запрете на неконтролируемые автослияния.

Как не ошибиться, когда нужно заказать разработку программного обеспечения у подрядчика?

Фиксируйте критерии приёмки (DoD), требования к тестам и security gates, формат релизов и ответственность за инциденты на гарантийном периоде.

Какие услуги разработки ПО для бизнеса в 2026 дают самый предсказуемый результат?

Те, где поставка завязана на повторяемый процесс: IaC, стандартизированный CI/CD, наблюдаемость, управление зависимостями и прозрачные релизные правила.

Почему аутсорсинг разработки ПО цены сравнивать "по ставке" опасно?

Низкая ставка часто компенсируется переделками, долгими релизами и инцидентами. Сравнивайте по зрелости процесса и ответственности за качество.

Стоит ли в 2026 делать мультиоблако "на всякий случай"?

Только при явных требованиях по данным, доступности или контрактам. Иначе вы платите сложностью: дублирование инфраструктуры, мониторинга и компетенций.

Какие тренды разработки программного обеспечения 2026 чаще всего оказываются хайпом?

Обещания "полной автоматизации разработки" без архитектурных ограничений, тестов и безопасности. Реальность - усиление дисциплины, а не отмена инженерии.